[CVE-2022-44153] XSS уязвимость в Rapid SCADA 5.8.4

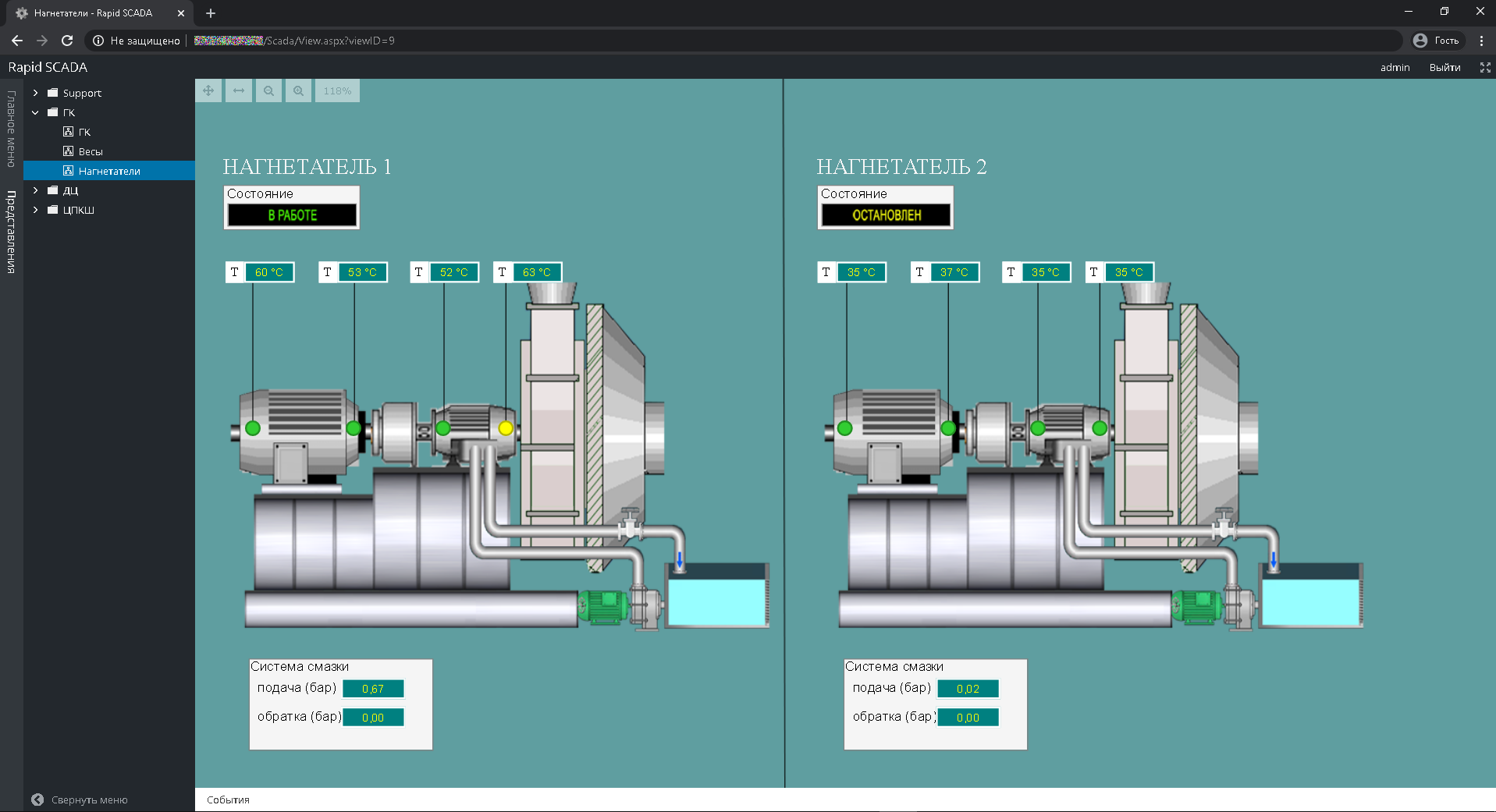

WEBНаш исследователь @claunch3r обнаружил XSS уязвимость в програмном обеспечении Rapid SCADA 5.8.4

Наш исследователь @claunch3r обнаружил XSS уязвимость в програмном обеспечении Rapid SCADA 5.8.4

При XSS уязвимости, злоумышленнику удается внедрить на страницу JavaScript-код, который не был предусмотрен разработчиками. Далее этот код будет выполнен в браузере пользователя при открытии им этой страницы. С помощью XSS уязвимостей злоумышленник может украсть файлы cookie или другие конфиденциальные данные, создать ложную форму авторизации, внедрить вирусный Javascript код и т.д.

Описание уязвимости:

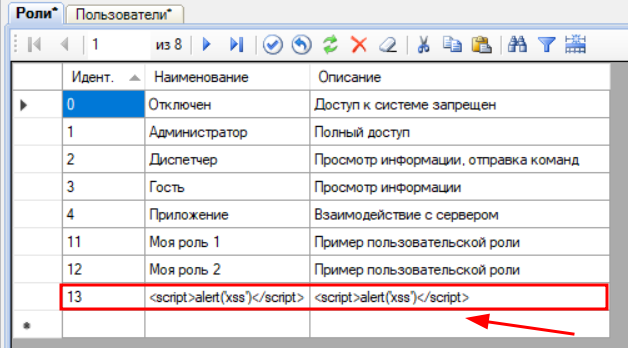

Параметр ‘Наименование’ в таблице ‘Роли’ подвержен XSS уязвимости. Если создать новую роль с самой простой полезной нагрузкой (payload) уязвимости XSS, и потом добавить эту роль какому-либо пользователю в системе Rapid SCADA, а далее авторизоваться через данного пользователя в веб-интерфейсе и перейти в его профиль, то выполниться наш XSS код.

Шаги для ее повторения:

1. Создадим новую роль с наименованием: ‘<script>alert(‘xss’)</script>’ ;

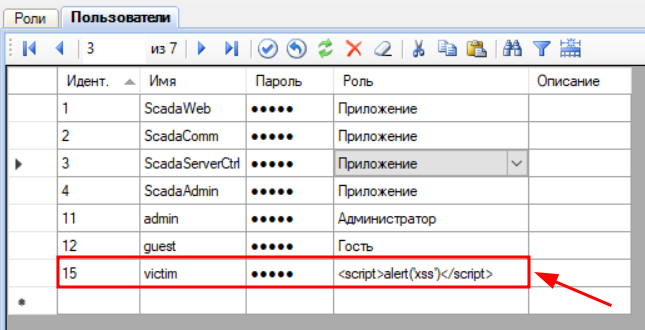

2. Создадим нового пользователя с именем ‘victim’;

3. Присвоим пользователю ‘victim’ новую роль из шага №1;

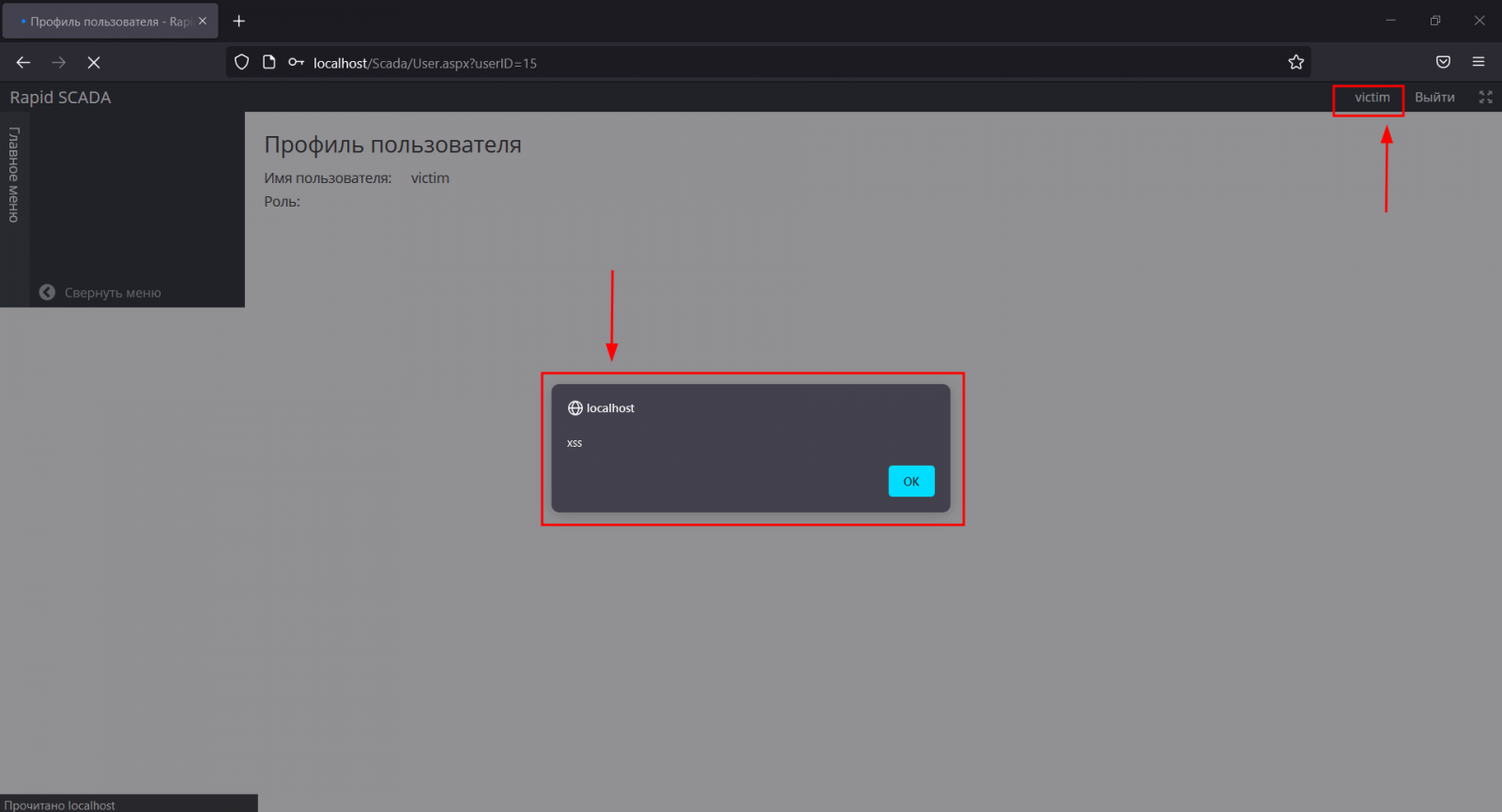

4. Перейдем веб-интерфейс и авторизуемся через пользователя ‘victim’;

5. Нажмем на имя нашего пользователя и увидим выполнения нашего внедренного кода.

Ссылка MITRE:

Наш исследователь @claunch3r обнаружил XSS уязвимость в програмном обеспечении Rapid SCADA 5.8.4

Во время стажировки в нашей компании, студенты нашли множественные уязвимости в LibreHealth: Broken Access Control (CVE-2022-31496), Cross-Site Scripting (CVE-2022-31492, CVE-2022-31493, CVE-2022-31494, CVE-2022-31495, CVE-2022-31497, CVE-2022-31498).

Наш исследователь нашел в LibreHealth EHR 2.0.0 множественные уязвимости, а именно 1 SQL-injection (CVE-2022-29938) и 2 Cross-site scripting (XSS) (CVE-2022-29939, CVE-2022-29940)

В ходе исследования движка для медицинских организаций OpenEMR с открытым исходным кодом были обнаружены 4 уязвимости типа SQL-инъекция. Тестирование уязвимостей производилось на Windows 10, Apache 2.4, 10.3.22-MariaDB. PHP 7.1.33 для OpenEMR 5.0.2(5) и PHP 7.4 для OpenEMR 6.0.0-dev. Настоятельно рекомендуем обновиться до последней версии продукта.